ISMS認証とは?中小企業が取り組むべきセキュリティ対策をわかりやすく解説

サイバー攻撃や情報漏えいのニュースが後を絶たない現在、企業のセキュリティ対策はもはや“あって当たり前”の時代です。特に中小企業においては、限られたリソースのなかでも信頼性を示す手段として「ISMS認証(情報セキュリティマネジメントシステム)」が注目されています。

とはいえ、「ISMSってそもそも何?」「PマークやISO27001との違いは?」と疑問を感じている方も多いのではないでしょうか。また、認証を取得するメリットや、導入に必要なステップがわからず、対策が後回しになっている企業も少なくありません。

この記事では、ISMSの基本から認証取得の流れ、中小企業にとっての導入メリット、さらにその先の最新セキュリティ対策までをやさしく解説します。

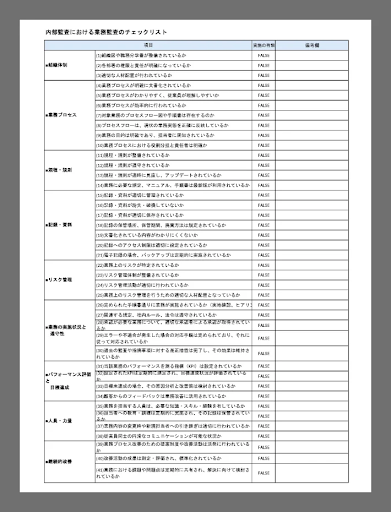

また以下ではISMSと関連性の高い「内部監査」におけるチェックリストを紹介していますので、中小企業の経営層、セキュリティ担当の方はぜひご覧ください。

目次

ISMSってそもそも何?まずは基本を押さえる

まずは「ISMS(Information Security Management System)」とは何か、基本的な定義と位置づけを確認しておきましょう。

ISMSとは、組織全体で情報セキュリティを継続的に管理・改善していくための仕組み(マネジメントシステム)を指します。単なるウイルス対策ソフトの導入や、社内ルールを作るだけではなく、「リスクの洗い出し→対策→監査→改善」というサイクルを組織的に回していくことがポイントです。

特に、ISMSの構築・運用が国際規格であるISO/IEC 27001に則っている場合、それを第三者機関が審査して「ISMS認証」を取得することができます。これは「自社のセキュリティ管理は国際基準を満たしています」と証明できる状態のことです。

ISO27001との違いは?国際認証の入り口

ISMSという仕組みを構築・運用するための国際的な規格がISO/IEC 27001となります。つまり、ISO27001はISMSをどう設計・運用すべきかを定めたルールブックのような存在です。

そして、そのルールブックに沿って実際に体制を整え、第三者機関による審査を通過すると、「ISMS認証(ISO27001認証)」を取得できます。企業が「ISMS認証を取得しました」という場合、それは「ISO27001の要件に適合していること」の証明です。

要するに、ISMSは“仕組み”、ISO27001は“その仕組みを定義する国際基準”という関係になります。

参考記事:ISO監査では何を見る? 目的・質問内容・頻度・指摘項目のまとめ

Pマークとの違いもサクッと整理!

ISMSとよく比較されるのが「Pマーク(プライバシーマーク)」です。どちらも“情報管理”に関する認証ですが、守備範囲と対象が大きく異なります。

| 項目 | ISMS認証(ISO27001) | Pマーク(プライバシーマーク) |

| 対象情報 | 顧客情報、社内情報、知的財産など“あらゆる情報資産” | 主に“個人情報” |

| 対象企業 | 業種・業態問わず | 主にBtoC(個人情報を扱う企業) |

| 認証主体 | 国際規格(ISO)に基づく | 日本産業規格(JIS Q 15001)に基づく |

| 国際的な通用性 | あり(ISO) | なし(日本国内のみ) |

Pマークは個人情報の取り扱いに特化しているため、「クライアントの個人情報を扱うBtoC企業」に適している認証です。一方、ISMSはより広範な情報資産をカバーしており、BtoB企業でも取得するメリットが大きい点が特徴といえます。

また、自治体や大手企業との取引では、ISMSの取得が必須要件となるケースも増えてきていることにも注目すべきです。「どちらを選ぶべきか」ではなく、自社の業務に応じて必要な方(または両方)を取得するという視点が重要になります。

ISMSが注目される3つの理由

ISMSがなぜ今これほど注目されているのか、その背景となる3つの理由を解説しましょう。

個人情報・顧客情報の管理がどんどん厳しくなっているから

SNSやクラウドサービスの普及により、情報流出のリスクが飛躍的に高まった現代では、個人情報保護法やGDPRなどの法規制も年々厳格化しています。

特に中小企業の場合、「誤送信」「退職者による持ち出し」などヒューマンエラーが起点となる事故も多く、対策を怠ると法的責任や信用の喪失につながることがリスクです。

ISMSを通じて「情報を分類し、誰がどう管理するか」というルールを明確にすることで、こうしたトラブルを未然に防ぎやすくなります。企業のセキュリティレベルを可視化し、取引先や顧客にも安心してもらえる体制を整える第一歩です。

取引先や自治体からの“セキュリティ要件”が増えているから

最近では、取引先から「セキュリティチェックシート」や「ISMS認証の有無」を求められるケースが増えています。特に自治体や大手企業との取引、入札参加時にはISMS取得が“実質的な参加条件”となっていることも珍しくありません。

中小企業にとっては、このような要件に対応できないことが新規受注の機会損失につながる可能性もあります。逆に言えば、ISMS認証を取得しておくことで「信頼できるパートナー」としての評価を得やすくなり、ビジネスチャンスを広げる武器にもなるのです。

万が一の事故でも説明責任を果たす備えになるから

情報漏えいやウイルス感染など、どれだけ対策していても事故を100%防ぐことはできません。その際に問われるのが、「どんなルールで管理し、どう対処したか」という説明責任です。

ISMSを導入していれば、事故発生時の報告フローや是正措置のルールが事前に整備されており、「想定していたリスクに基づき対応した」と説明しやすくなります。これは、取引先や監督官庁への報告はもちろん、社内での責任の明確化や、再発防止の検証にも効果的です。

ISMS認証を取るとどう変わる?中小企業のメリット4選

ISMS認証は「大企業向けの話」と思われがちですが、実は中小企業こそその恩恵を大きく受けられます。ここでは、ISMS認証を取得することで得られる代表的な4つのメリットを紹介しましょう。

信頼される企業として入札・提案の幅が広がる

ISMS認証を取得することで、「この企業は情報管理の基準をしっかり満たしている」と第三者からお墨付きをもらった状態になります。特に自治体や大手企業との取引では、セキュリティ要件が事実上の“足切りライン”となっており、認証の有無で提案機会が制限されることも珍しくありません。

逆に言えば、ISMS認証を持っていれば提案可能な案件の幅が広がり、「信頼性のある取引先」としての評価も高まりやすくなります。競合との差別化ポイントとしても有効です。

内部体制が整い、ミスやトラブルを未然に防げる

ISMSの導入では、「どの情報を誰がどう管理するか」というルールを文書化し、運用ルールに落とし込む必要があります。その結果、担当者任せの属人的な管理体制から脱却し、再現性・継続性のある運用が実現するのです。

たとえば「退職者が社内データを持ち出した」「社外とのメール誤送信で情報が流出した」といったヒューマンエラーも、仕組みで抑止できるようになります。つまり、“人が守る”ではなく“仕組みで守る”セキュリティ体制が構築されるのです。

参考記事:中小企業経営者こそ知っておこう!コーポレートガバナンス報告書の作成・活用まで

社員のセキュリティ意識が自然と高まる

ISMS認証の取得・維持には、従業員への定期的な教育や訓練が必須といえます。

特に中小企業では、「セキュリティはIT部門の話」と思われがちです。その点、ISMSを通じて現場の社員一人ひとりが自分事として捉えるきっかけになります。

意識の底上げが全体の事故リスクの低減にも直結することがメリットです。

IPOやM&A時の“足切り”リスクを回避できる

上場準備やM&Aの際、情報セキュリティの体制は必ずチェックされます。中には、ISMS認証がないだけで「セキュリティリスクが高い」と判断され、次のステージに進めないケースもあるのです。

また、企業価値の算定においても、「情報漏えいのリスクが低い」「統制が取れている」といった評価はプラスに働きます。将来的な資本政策を見据えたうえでも、ISMS認証は“セキュリティのお守り”として機能するのです。

ISMS認証を取得するには、いくつかの段階を順を追って進める必要があります。すべての工程を自社だけで完結するのは難しいため、コンサル会社の支援を受けながら進めるのが一般的です。

ここでは、実際の取得までの流れを5ステップで解説します。

ステップ1:ギャップ分析と計画立案

まずは「現状とISO27001の基準とのギャップ」を明らかにし、取得に向けた道筋を立てるフェーズです。

| 主な作業項目 | 内容 |

| 情報資産の棚卸し | 社内で扱う顧客データや業務システムなど、重要な情報資産を洗い出す |

| リスクの特定・評価 | 資産ごとに「どんなリスクがあるか」「どれだけ深刻か」を整理・評価する |

| 現状体制とのギャップ分析 | 現在のルールや運用とISO27001の要求事項を比較し、足りない点を洗い出す |

| 対応計画の立案 | 洗い出したギャップを埋めるために「誰が・いつまでに・何をするか」を整理 |

| プロジェクト体制の構築・役割設定 | 情報セキュリティ責任者や推進メンバーを明確化し、全社的な体制を整備 |

このステップでは、やるべきことが「見える化」されるため、計画倒れを防ぎ、次のステップにスムーズに移行しやすくなります。中小企業であっても、まずは簡易的な棚卸しから始めることが可能です。

ステップ2:規程・体制・教育の整備

ISMSの基礎を固めるフェーズで、社内ルールや運用体制を整え、セキュリティに関する教育を全社的に浸透させていきます。

| 主な作業項目 | 内容 |

| 情報セキュリティ基本方針の策定 | 会社として「どんな姿勢でセキュリティに取り組むのか」を明文化 |

| 規程・手順書の整備 | 情報の取り扱いやアクセス権、対応フローなどを明文化(マニュアル化) |

| 組織体制の明確化 | 責任者・管理者・実務担当などの役割と責任を明確に |

| 教育・訓練の実施 | 全社員・関係者に対するセキュリティ教育(座学、eラーニング、訓練など) |

| 文書管理体制の構築 | 規程や記録の管理方法・保存ルールを策定 |

このステップでの要は、「ルール化+人への浸透」です。特に中小企業では、教育のタイミングや方法を工夫することで、無理なくセキュリティ意識を底上げできます。

ステップ3:内部監査と是正措置

整備したルールが実際に守られているかを社内でチェックする工程です。問題があれば是正し、運用の信頼性を高めます。

| 主な作業項目 | 内容 |

| 内部監査計画の立案 | 対象範囲、スケジュール、担当者などを明確にして準備 |

| 監査の実施 | 実際の運用状況を記録・規程と照らし合わせて確認 |

| 不適合の指摘・整理 | 守られていない箇所やルールとズレている部分をリストアップ |

| 是正措置の実行 | 指摘事項に対し、改善策を検討・実行し、再発防止策まで講じる |

| 証跡の保管 | 監査結果や是正報告書を、審査時に提出できるよう整備・保管 |

内部監査はいわば「第三者からの目線で自社をチェックする練習」です。外部審査にスムーズに進むためにも重要なプロセスとなります。

ステップ4:外部審査を受けて認証取得!

いよいよ第三者認証機関による正式な審査フェーズです。ここまで整えてきた仕組みについて、認定認証機関(CAB)をはじめとする第三者機関が、国際基準に適合しているかをチェックします。

| 主な作業項目 | 内容 |

| 審査機関の選定 | 複数の認証機関から見積を取り、実績や費用、対応力で選定 |

| 第1段階審査(文書審査) | 規程類や体制などの文書がISO27001の要件に合っているかを確認される |

| 第2段階審査(実地審査) | 実際の運用や社内体制、記録などが文書どおりに機能しているかを現地確認 |

| 指摘事項の是正と報告 | 軽微な不適合があれば、報告書を提出して改善内容を説明 |

| ISMS認証取得 | 審査を通過すれば、正式に「ISMS認証(ISO27001認証)」を取得できる |

外部審査は一見ハードルが高そうに見えますが、丁寧に準備を重ねてきた企業ほどスムーズに通過することが可能です。

ステップ5:取得後は年1回の更新審査へ

ISMS認証は「一度取って終わり」ではなく、継続的な改善が前提の仕組みであり、認証後も定期的にチェックが入ります。

| 主な作業項目 | 内容 |

| 年1回のサーベイランス審査 | 認証を維持するために、1年ごとに簡易審査を受ける必要がある |

| 3年ごとの再認証審査 | 3年ごとに全面的な再審査を受けて、認証の更新を行う |

| 改善点の継続的対応 | 監査・審査で得られた課題をふまえ、運用や体制をブラッシュアップする |

| 社内教育・訓練の継続 | 新入社員や体制変更に応じて、定期的な教育を継続 |

| 外部環境の変化への対応 | 法改正・取引先要件の変化・新たなリスクなどへの柔軟な対応が求められる |

ISMSの価値は、「取ったこと」ではなく「守り続けること」です。この継続的な運用こそが、企業の信頼を高めていきます。

ISMSの“その先”にあるセキュリティ対策も知っておこう

ISMS(ISO/IEC 27001)を取得することで、企業としてのセキュリティ体制は一定の水準に達することが可能です。しかし、情報セキュリティリスクは年々高度化・複雑化しており、ISMSだけでは対応しきれない領域も存在します。

特にクラウドサービスの普及や、サイバー攻撃の巧妙化への対応も必須です。ISMSの枠を超えた追加的なセキュリティフレームワークの導入が求められるようになっています。

クラウド時代に必要なISO27017・27018とは?

ISMSは汎用的な情報セキュリティマネジメントの枠組みです。一方で、クラウド利用に特化したガイドラインとして注目されているのが「ISO/IEC 27017」「ISO/IEC 27018」となります。

| 項目 | 内容 |

| ISO/IEC 27017 | クラウドサービスにおける情報セキュリティの実践規範を定めた国際規格。クラウド利用者とクラウド提供者の両方に適用される。 |

| ISO/IEC 27018 | クラウド環境における個人識別情報(PII)の保護に関する国際規格。個人情報の安全な取り扱いに特化。 |

特に中小企業がクラウドストレージやSaaSを業務に取り入れる場合、「クラウド上での安全性」を可視化するための指標としてこれらの取得が評価されることもあるため注目しておきましょう。

CSIRTやSOC2との連携でさらに強固な体制に

さらにISMSをベースに、インシデント対応や監視体制を強化したい企業にとっては、以下のような仕組みとの連携が有効です。

| 項目 | 内容 |

| CSIRT | 「Computer Security Incident Response Team」の略。企業内でインシデント対応を専門に行うチーム。事故発生時の初動対応・分析・再発防止に重要。 |

| SOC2 | 「System and Organization Controls Type2」。米国由来のクラウド事業者向けセキュリティ・信頼性監査。情報管理体制の透明性を求められる企業に適している。 |

特に取引先からSOC2レポートの提出を求められるSaaS企業や、CSIRT体制の整備を重視する上場準備企業にとっては、ISMSの“その先”にあるステップとなります。

参考記事:中小企業がCSIRTを立ち上げるには?体制づくり・役割などを解説

まとめ

ISMSは、企業の情報資産を守るための仕組みであり、ISO27001はその仕組みを国際的に標準化した「ルールブック」です。中小企業においても、ISMSを導入・認証取得することで以下のような大きなメリットが得られます。

さらに、ISMSは“ゴール”ではなく“スタート”です。クラウド対応のためのISO27017・27018、セキュリティ監視体制としてのCSIRTやSOC2など、より高度な情報セキュリティ対策と連携することで、ガバナンス力が大きく強化されます。

情報漏えいや取引停止といった“最悪の事態”を防ぐためにも、まずは自社にとってのリスクと対策のギャップを把握しましょう。できることから一歩ずつ始めることが重要です。

マモリノジダイとは

マモリノジダイとは

会員登録

会員登録