中小企業も要注意!PCI DSSに準拠しないことで招く信用失墜のリスク

現代のビジネスにおいて、クレジットカード決済は不可欠な手段となりました。

しかし、その利便性の裏側には、顧客の貴重な情報を守るという重大な責任が伴います。

特に、クレジットカード情報を安全に取り扱うための国際的なセキュリティ基準である「PCI DSS」への準拠は、今や事業者にとって避けては通れない課題です。

「うちは中小企業だから関係ない」と考えているケースもあるかもしれませんが、それは大きな誤解です。

この記事では、PCI DSSの基本から、準拠しない場合に企業が直面する深刻なリスク、そして具体的な準拠方法まで、専門的な内容をわかりやすく解説していきます。

自社の信用と事業継続のために、ぜひ参考にしてください。

目次

PCI DSSとは

PCI DSSについて、経済産業省では以下のように説明しています。

| Payment Card Industry Data Security Standard の略。 カード情報を取り扱う全ての事業者に対して、 国際ブランド(VISA、Mastercard、JCB、American Express、Discover)が 共同で策定したデータセキュリティの国際基準。 |

出典)経済産業省「クレジットカード・セキュリティガイドライン【4.0版】が改訂されました」

この基準の目的は、クレジットカード情報の取り扱いに関する技術面および運用面での要件を定め、事業者による安全な管理体制の構築を促すことにあります。

カード情報の漏えいや不正利用といったセキュリティに関する問題は、顧客に直接的な被害を与えるだけでなく、事業者の信頼を根底から揺るがしかねません。

したがって、2022年3月に公開された「PCI DSS v4.0」では、変化し続けるサイバー攻撃の脅威に対応するため、より柔軟かつ効果的なセキュリティ対策が求められるようになりました。

その後、2024年6月に「PCI DSS v4.0.1」へバージョンアップされましたが、新たな追加要件等はなく、書式の変更や誤植の修正といった軽微な修正に留まっています。

PCI DSSの対象事業者

PCI DSSの対象となるのは、クレジットカード情報を「保存、処理、伝送」するすべての事業者です。

企業の規模や業種、年間のクレジットカード取扱件数に関わらず、カード情報を扱う以上は、この基準を遵守する責任を負います。

具体的な例としては以下の通りです。

| クレジットカード加盟店 | ECサイトを運営する事業者や、実店舗でクレジットカード決済を導入している小売店、飲食店など。顧客から直接カード情報を受け取るすべての店舗が該当する。 |

| 決済代行業者 | 加盟店とカード会社の間に入り、決済処理を代行する事業者。多くのカード情報を集中的に取り扱うため、非常に高いレベルのセキュリティが求められる。 |

| サービスプロバイダ | カード情報の処理や伝送に関わるシステムを開発・運用するベンダーやデータセンター事業者なども対象。 |

これらの事業者は、年間のカード取引量に応じて4つのレベルに分類され、レベルごとに準拠を証明する方法が異なり、取引量が非常に多い大規模な事業者は認定審査機関(QSA)による年に一度の訪問審査が必須となります。

たとえば、クラウドサービス大手のAWS(Amazon Web Services)は、最も高いレベルである「レベル1」のサービスプロバイダとして、PCI DSSに準拠しています。

一方で、取引量が少ない中小規模の事業者であれば、自己問診票(SAQ)の提出によって準拠を示すことが可能です。

ただし、どのレベルであっても、カード情報を保護する責任の重さに変わりはありません。

自社がどのレベルに該当し、何をすべきかを正確に把握することが第一歩となります。

PCI DSSの6つの目的と12の要件

PCI DSSは、クレジットカード情報を保護するという最終目標を達成するために、大きく分けて「6つの目的」と、それを具体化した「12の要件」から構成されています。

これらの要件は、安全なネットワークの構築から情報へのアクセス制御、継続的な監視とテストまで、多岐にわたるセキュリティ対策を網羅しています。

以下に、6つの目的と12の要件をまとめましたので、自社のセキュリティ体制を点検する際の参考にしてください。

| 6つの目的 | 12の要件 |

| 安全なネットワークとシステムの構築・維持 | ■要件1:ネットワークセキュリティコントロールを導入し、維持する ■要件2:すべてのシステムコンポーネントに安全な構成を適用する |

| カード会員データの保護 | ■要件3:保存されるアカウントデータを保護する ■要件4:オープンな公共ネットワークでカード会員データを伝送する際に暗号化する |

| 脆弱性管理プログラムの維持 | ■要件5:マルウェアからすべてのシステムおよびネットワークを保護する ■要件6:安全なシステムおよびソフトウェアを開発し、維持する |

| 強固なアクセス制御対策の実施 | ■要件7:業務上の正当な必要性に基づいてシステムコンポーネントとカード会員データへのアクセスを制限する ■要件8:ユーザーのアクセスを識別し、システムコンポーネントへのアクセスを認証する ■要件9:カード会員データへの物理アクセスを制限する |

| ネットワークの定期的な監視およびテスト | ■要件10:システムコンポーネントおよびカード会員データへのすべてのアクセスをログに記録し、監視する ■要件11:システムおよびネットワークのセキュリティを定期的にテストする |

| 情報セキュリティポリシーの維持 | ■要件12:ポリシー、手順、およびプロセスを定義して、情報セキュリティをサポートする |

これらの要件を満たすためには、技術的な対策だけでなく、社内規程の整備や従業員教育といった組織的な取り組みが不可欠です。

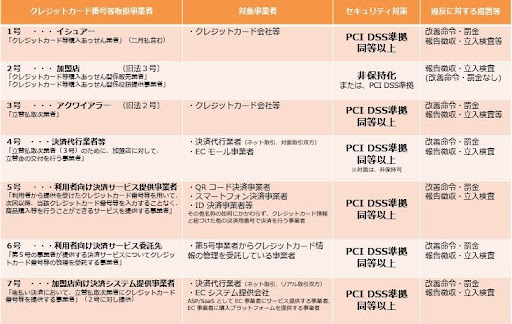

経済産業省がPCI DSS準拠を求める事業者

日本国内においても、クレジットカード決済の安全性向上は喫緊の課題とされており、経済産業省が主導して対策を推進しています。

経済産業省は、以下のような事業者に対して「PCI DSSへの準拠」と、これを維持・運用することを求めています。

出典)経済産業省「クレジットカード番号等の漏えい防止の強化」

カード決済を取り扱う店舗は、顧客のカード情報を保持しない体制を整えるか、もし情報を保持する場合は、PCI DSSへの準拠が必須となります。

保持しない選択をすることで、セキュリティ対応や認証の負担を軽減できる場合もあるでしょう。

中小企業がPCI DSSに準拠しないとどうなる?非準拠によるリスク

PCI DSSへの準拠は、単なる努力目標ではありません。

これを怠った場合、事業の根幹を揺るがすほどの深刻な事態を招く可能性があります。

特に体力に限りがある中小企業にとって、そのダメージは計り知れないものになるかもしれません。

この項目では、PCI DSS非準拠によって引き起こされる具体的なリスクについて解説します。

加盟店契約の打ち切りでクレジットカードが使えなくなる

PCI DSSへの準拠は、カード会社や決済代行会社との加盟店契約において、遵守すべき事項として盛り込まれているのが一般的です。

もし、セキュリティ対策が不十分であると判断された場合や、実際に情報漏えい事故を起こしてしまった場合には、契約違反とみなされる可能性があります。

その結果として、最悪の場合「加盟店契約の解除」となってしまうかもしれません。

契約を打ち切られてしまうと、そのカードブランドでの決済が一切できなくなります。

仮に複数のカードブランドと契約していても、一つのブランドで問題が発覚すれば、他のブランドも追随して契約を見直す可能性は否定できません。

現代においてクレジットカード決済という主要な支払い手段を失うことは、売上機会の大幅な損失に直結します。

情報が漏えいし企業としての信用が失墜する

PCI DSSに準拠していないということは、サイバー攻撃に対する防御壁が脆弱である状態を意味します。

このような環境では、悪意のある第三者による不正アクセスやマルウェア感染のリスクが格段に高まります。

そして万が一、顧客のクレジットカード情報が漏えいするような事態が発生すれば、その代償はあまりにも大きいと言わざるを得ません。

情報漏えいを起こした企業は、顧客への対応費用が必要になるだけでなく、社会的信用も失墜してしまいます。

「顧客情報を守れない会社」というレッテルは、長年かけて築き上げてきたブランドイメージを一瞬で地に落としてしまうのです。

一度失った信頼を回復するのは、並大抵のことではありません。

顧客離れが加速し、取引先からの評価も低下するなど、事業活動のあらゆる側面に長期的な悪影響を及ぼすことになります。

問題が起こった際に監査や調査の費用がかかる

もしPCI DSSを守らないままカード情報の漏えい事故を起こしてしまうと、企業は想定外の大きな出費に見舞われるかもしれません。

事故が発生すると、多くの場合、カード会社から「なぜ情報が漏れたのか」を調べるよう、専門家による詳しい調査を求められることになります。

この原因調査にかかる費用は、ケースによって莫大な額になることもありますが、当然ながら、その費用はすべて事故を起こした事業者が負担しなければなりません。

さらに、調査の結果「セキュリティ対策が不十分だった」と判断されると、カード会社からペナルティとして高額な罰金を科される可能性もあるのです。

これらの費用は、事前の対策をしっかり行っていれば払う必要のなかったコストです。

体力の少ない中小企業にとっては、この不要なコストが、経営を揺るがしかねない深刻な金銭的ダメージとなることもあるかもしれません。

PCI DSSの認定を取得する方法をわかりやすく解説

PCI DSSへの準拠を証明する方法は、事業者のカード情報取扱量やその方法によって異なります。

ここでは、主な3つの方法についてわかりやすく解説します。

認定された審査機関であるQSAの訪問審査を受ける

QSAの審査は、最も厳格で信頼性の高い準拠証明方法です。

主に、年間のカード取引件数が非常に多い大規模な事業者(レベル1事業者)に義務付けられているものです。

このプロセスでは、PCI SSCによって認定された専門の審査機関である「QSA(Qualified Security Assessor)」が、事業者のもとを訪問します。

そして、PCI DSSの12の要件に基づき、システム構成や運用ルール、物理的なセキュリティ対策に至るまで、あらゆる項目を詳細にわたって審査します。

審査員は、書類の確認だけでなく、担当者へのヒアリングや実際のシステム操作の確認なども行い、基準を満たしているかを客観的に評価し、すべての要件をクリアすると、QSAから「準拠証明書(AOC:Attestation of Compliance)」が発行される形です。

スキャンツールを使って情報が盗まれていないか点検を受ける

これは、インターネットに接続されているサーバーやネットワーク機器の脆弱性をチェックするためのプロセスです。

外部に公開されているシステムに、攻撃の足がかりとなるようなセキュリティ上の欠陥がないかを確認します。

このスキャンは、PCI SSCに認定されたベンダー「ASV(Approved Scanning Vendor)」が提供するツールを用いて実施しなければなりません。

ASVスキャンは、少なくとも四半期に一度、およびネットワークに大きな変更があった際に実施することが求められます。

スキャンによって脆弱性が発見された場合は、速やかに修正し、再度スキャンを受けて合格する必要があります。

チェックリストに沿って自己問診を実施する

自己問診は、主にカードの取扱件数が比較的少ない中小規模の事業者を対象とした準拠証明方法です。

事業者は「SAQ(Self-Assessment Questionnaire)」と呼ばれるチェックリスト形式の質問票を用いて、自社のセキュリティ対策状況を自己評価します。

SAQには、事業者のカード情報取り扱い方法に応じて複数の種類が用意されています。

たとえば、カード情報を一切自社で扱わず、決済代行会社の決済画面に完全にリダイレクトする方式(非保持化)を採用している場合は、最も簡素な「SAQ-A」が対象です。

一方で、自社でカード情報を処理・伝送するシステムを持っている場合は、より多くの項目に回答が必要な「SAQ-D」など、複雑なタイプを選択しなければなりません。

自社の状況に合った正しいタイプのSAQを選択し、すべての質問に誠実に回答した上で、カード会社や決済代行会社に提出することが求められます。

中小企業は「クレジットカード決済をやめる」という手段もアリ

PCI DSSへの準拠は、リソースの限られた中小企業にとって、非常に大きな負担となる場合があります。

専門知識を持つ人材の確保やシステムの維持管理、審査にかかるコストなどを考えると、事業規模によっては準拠のための負担が利益を上回ってしまうケースも少なくないでしょう。

特に、顧客の多くが現金で支払う実店舗や、そもそもクレジットカードの利用頻度がそれほど高くないビジネスモデルの場合、PCI DSS準拠のために多大な労力を割くのは現実的ではないかもしれません。

このような状況であれば、思い切って「自社での直接的なクレジットカード決済の取り扱いをやめてしまう」というのも、経営判断として十分に考えられる選択肢です。

クレジットカード決済をやめてしまえば、事業者自身はPCI DSSへの準拠を意識する必要がなくなり、本来の事業にリソースを集中させられます。

もちろん、「顧客の利便性を完全に無視する」ということではありません。

たとえば、「GMOペイメントゲートウェイ」や「PayPal」といった決済代行サービスに決済処理を完全に委託する方法があります。

これらのサービスを利用すれば、事業者はカード情報に一切触れることなく、顧客は引き続きカードでの支払いが可能です。

自社で直接カード決済を取り扱うのをやめ、信頼できる外部サービスに代替することで、PCI DSSの複雑な要件から解放されるのも一つの賢明な手段と言えます。

まとめ

以上、クレジットカード情報保護の国際基準であるPCI DSSについて、その概要から非準拠のリスク、そして具体的な準拠方法までを解説しました。

PCI DSSは、もはや一部の大企業だけに関係するものではなく、カード決済を扱うすべての中小企業にとって無視できない重要なセキュリティ基準です。

自社で準拠を目指すにせよ、決済代行サービスを活用して「非保持化」を実現するにせよ、まずは自社のカード情報の取り扱い状況を正確に把握し、リスクを認識することが第一歩となります。

顧客からの信頼を守り、安全で持続可能な事業を運営するためにも、PCI DSSへの対応は先延ばしにせず、できるだけ早く具体的な行動を開始するようにしましょう。

マモリノジダイとは

マモリノジダイとは

会員登録

会員登録